Útoky na ARP – Address Resolution Protocol

Ako funguje ARP?

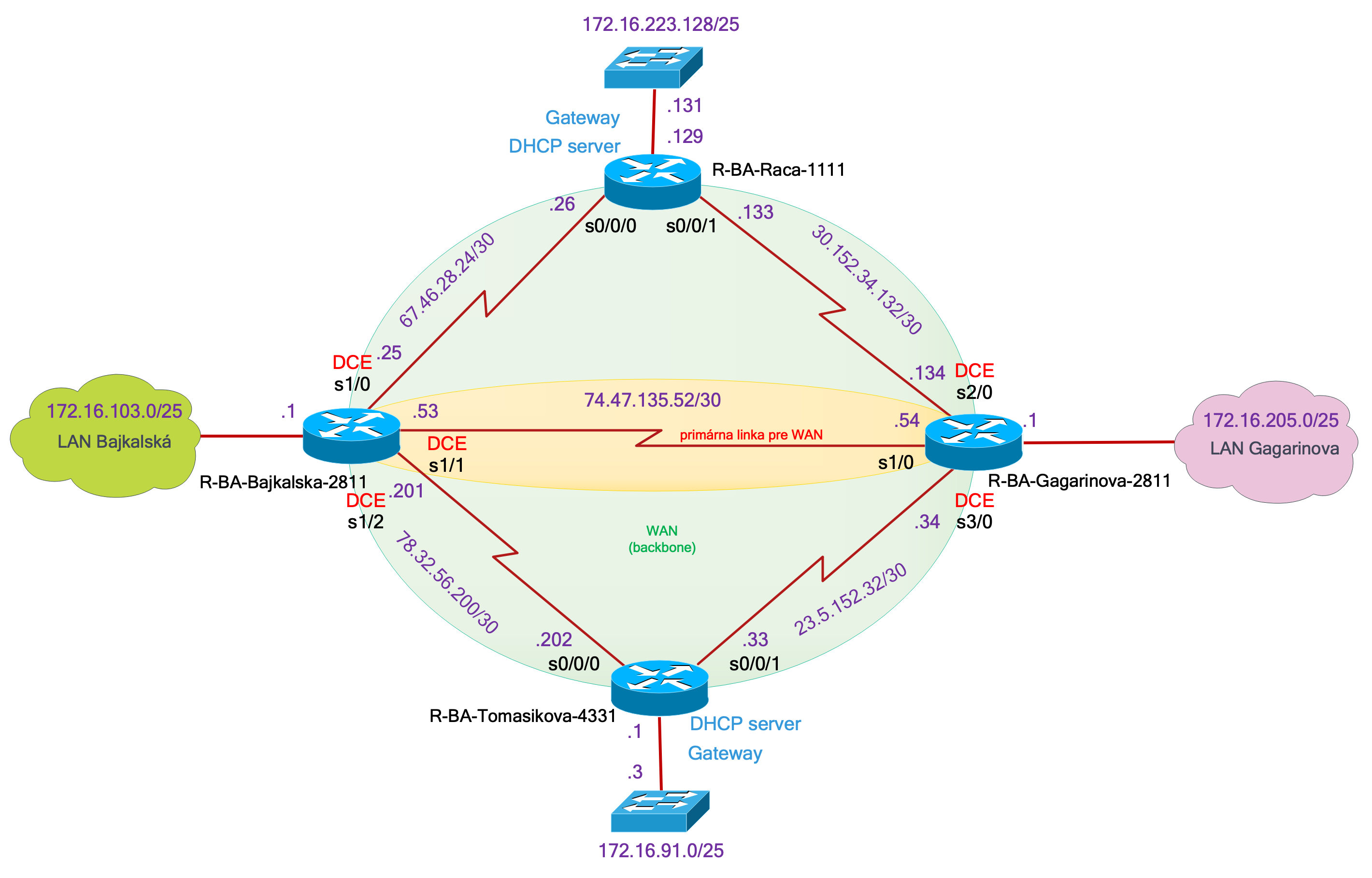

Predstavme si, že počítač A chce komunikovať s počítačom B na tom istom segmente siete LAN. Predtým, ako počítač A odošle rámec na počítač B, potrebuje vedieť cieľovú MAC adresu počítača B. To zistí počítač A zo svojej MAC tabuľky, v ktorej má uložené MAC záznamy iných počítačov.

Ak sa v jeho MAC tabuľke nenachádza záznam o počítači B, vyšle do siete ARP Request „Počítač A: neviem akú má počítať B MAC adresu“. Všetci na segmente siete túto požiadavku počujú, ale odpovie len počítač B správou ARP Response: „Počítač B: ja mám MAC adresu XXX“. Počítač A si dočasne uloží MAC adresu počítača B. Od teraz môže počítač A vysielať rámce na počítač B.

Útoky na ARP

Počítač A si nevie overiť či mu v skutočnosti odpovedal počítač B. Je možné, že počítaču A odpovedal útočník, ktorý sa len „hral“ na počítať B. To sa mu môže stať osudným.

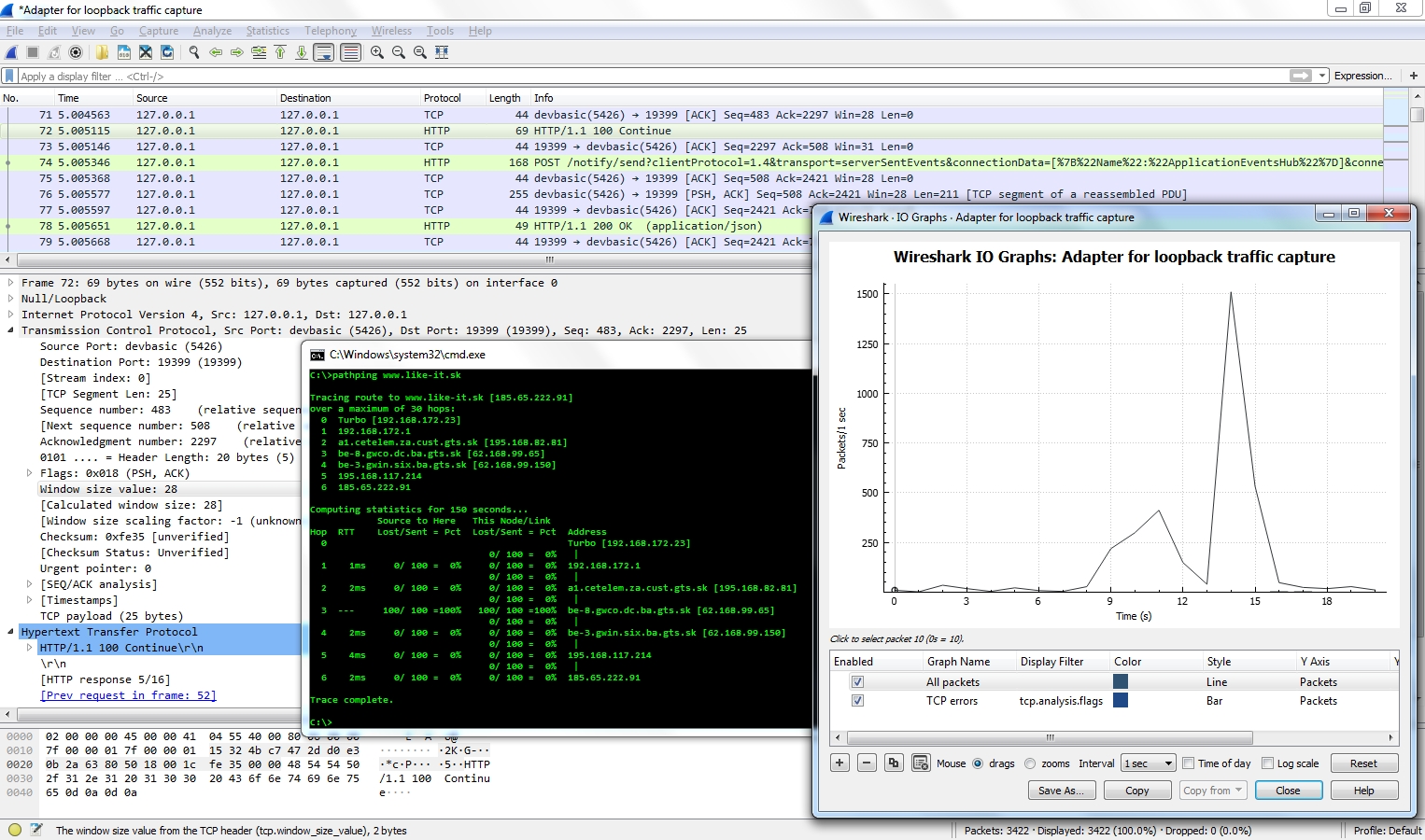

APR (Arp Poisoning and Rerouting) predstavuje spôsob, ako oklamať dôverčivého klienta A tým, že mu zašleme falošné ARP požiadavky (requesty) a a odpovede (responsy). APR umožní zmeniť ARP tabuľku a posielanie rámcov počítača, ktorý chceme napadnúť. Toto všetko je možné robiť relatívne nepozorovane, za plne funkčnej sieťovej prevádzky.

Mohol by som sa nastaviť ako falošná predvolená brána pre všetkých používateľov na sieti? Áno mohol, potom by som zistil všetky heslá na ICQ, poštu, facebook a iné služby, ktoré by využili klienti.

Ako sa brániť týmto útokom? Naučíte sa na kurze NA1. Teším sa na Vás.

Viac informacií preberáme na kurze:

Kurz NA1 - Základy administrácie sietí LAN/WAN a smerovanie v TCP/IP sieťach

Marián Knězek

Súvisiace články:

- Siete Windows: nemožná APIPA pri výpadku DHCP!

- Windows Server 2012 R2: NIC Teaming

- Windows Server 2012 R2: DHCP Failover

- Video: Networking v dátovom centre

- WLAN: Wifi útoky proti WEP a WPA

- Aký je rozdiel medzi Full-Duplex a Half-Duplex FastEthernetom?

- CSMA/CD: Carrier Sense Multiple Access with Collision Detection