Port Security a Sticky MAC: Základní nástroje pro bezpečnou LAN

Switchovaná LAN síť je rychlá a efektivní – ale bez zabezpečení může být snadným cílem útoků. Útočníci často využívají zranitelnosti jako MAC flooding nebo DHCP spoofing k přístupu do vnitřní sítě. Cisco switche naštěstí umožňují jednoduché a účinné obranné mechanismy – Port Security a Sticky MAC. V tomto článku si ukážeme, jak je správně nakonfigurovat, monitorovat a kombinovat s dalšími opatřeními.

1. Přehled hlavních hrozeb ve switchované síti

Nejčastější útoky na přístupové vrstvě LAN:

- MAC Flooding – útočník zaplaví switch falešnými MAC adresami. Switch přestane rozlišovat porty a přepne se do režimu broadcast, čímž útočník získá přístup ke všem datům.

- DHCP Spoofing – falešný DHCP server poskytne podvržené IP adresy a směrovací informace, čímž útočník přesměruje provoz přes sebe.

- Neautorizovaný přístup – připojení zařízení mimo správu IT oddělení.

Základní ochranou je správná konfigurace Port Security.

2. Nastavení Port Security na Cisco switchi

Port Security omezuje počet a typ MAC adres, které mohou být připojeny na konkrétní switch port. Ukázka konfigurace:

interface FastEthernet0/1 switchport mode access switchport port-security switchport port-security maximum 1 switchport port-security violation shutdown switchport port-security mac-address 0011.2233.4455

Vysvětlení parametrů:

- maximum – maximální počet povolených MAC adres na portu

- violation – akce při porušení (shutdown, restrict, protect)

- mac-address – statická MAC adresa, která je povolena

3. Sticky MAC adresy: Jak automatizovat zabezpečení portů

Pokud nechcete zadávat MAC adresy ručně, můžete využít funkci sticky MAC. Switch si automaticky zapamatuje MAC adresu prvního připojeného zařízení a uloží ji do běžící konfigurace:

interface FastEthernet0/1 switchport mode access switchport port-security switchport port-security maximum 1 switchport port-security mac-address sticky

Přidané adresy lze následně uložit do konfigurace pomocí write memory.

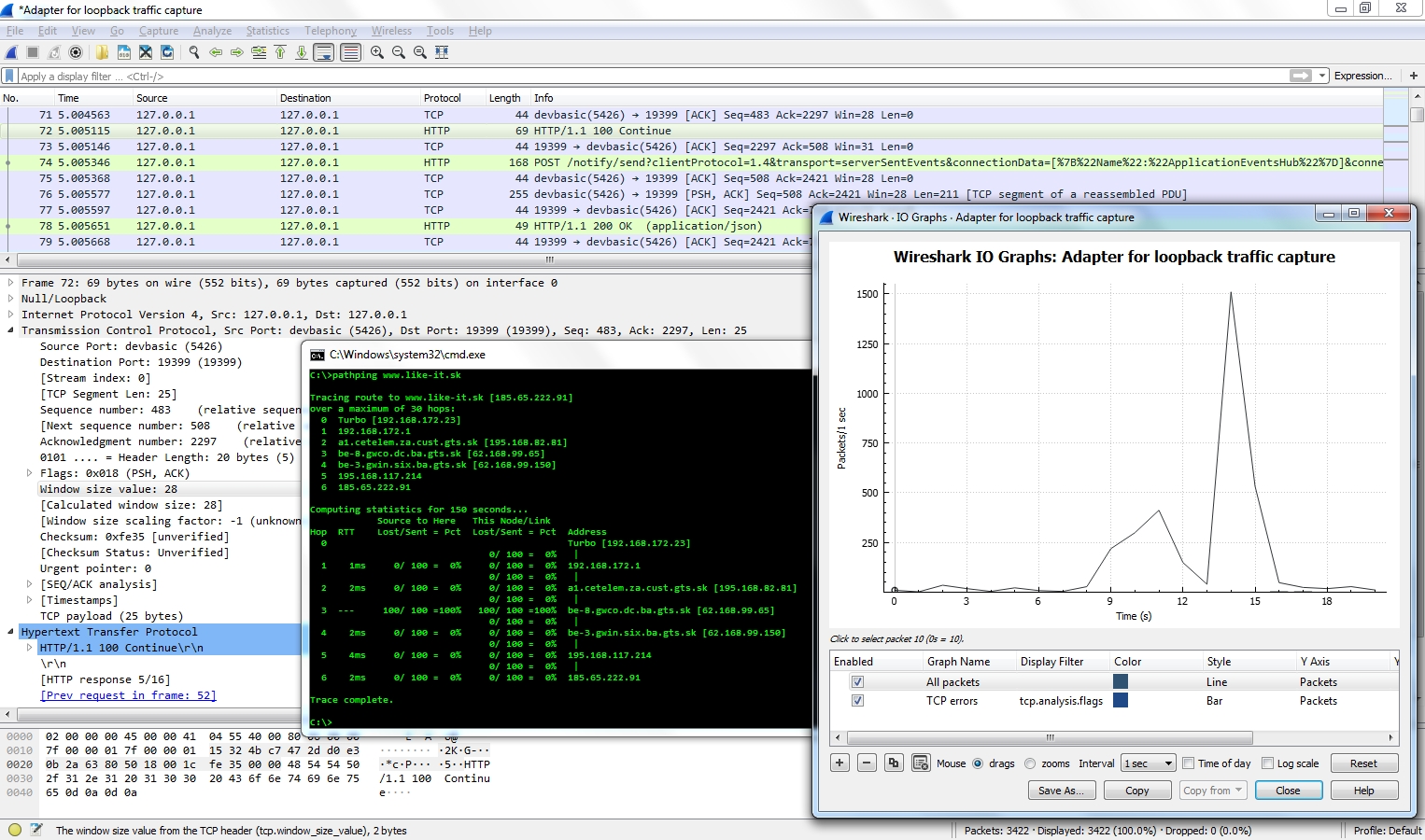

4. Monitorování a logování bezpečnostních událostí

Po aktivaci Port Security je důležité sledovat bezpečnostní události. Použijte:

show port-security interface fa0/1 show port-security address show port-security violation

Při porušení pravidel (např. připojení nové MAC adresy) je port zablokován a zaznamenáno to do logu:

%PORT_SECURITY-2-PSECURE_VIOLATION: Security violation occurred

5. Další bezpečnostní opatření pro přístupovou vrstvu

- DHCP Snooping – blokuje falešné DHCP servery.

- Dynamic ARP Inspection (DAI) – zabraňuje ARP spoofingu.

- 802.1X – ověřování uživatelů před přístupem do sítě.

- ACL – přístupové seznamy pro povolení konkrétního provozu.

Použitím kombinace těchto funkcí vytvoříte bezpečnou přístupovou vrstvu odolnou proti většině běžných útoků.

Chcete se naučit síť zabezpečit jako profesionál?

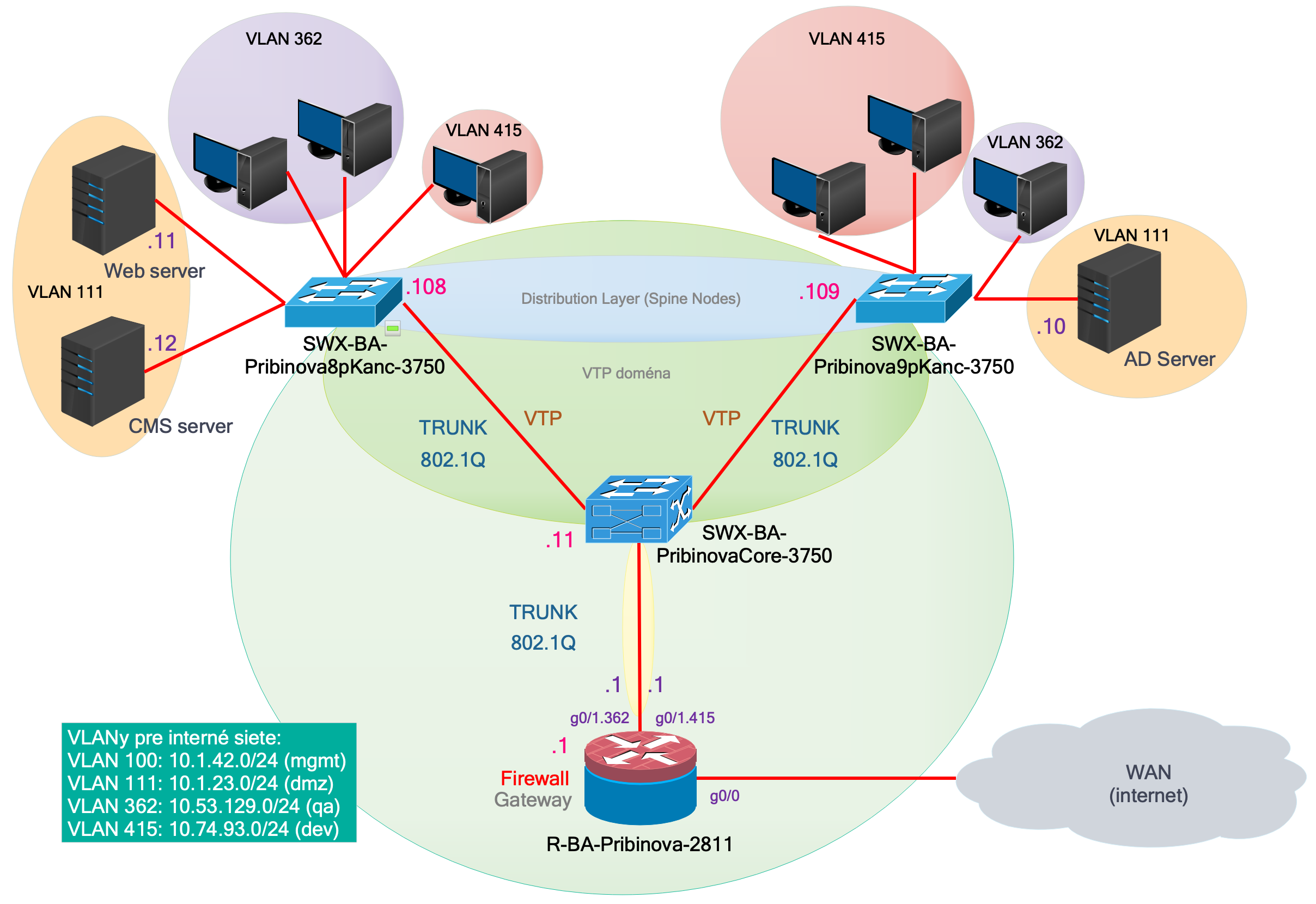

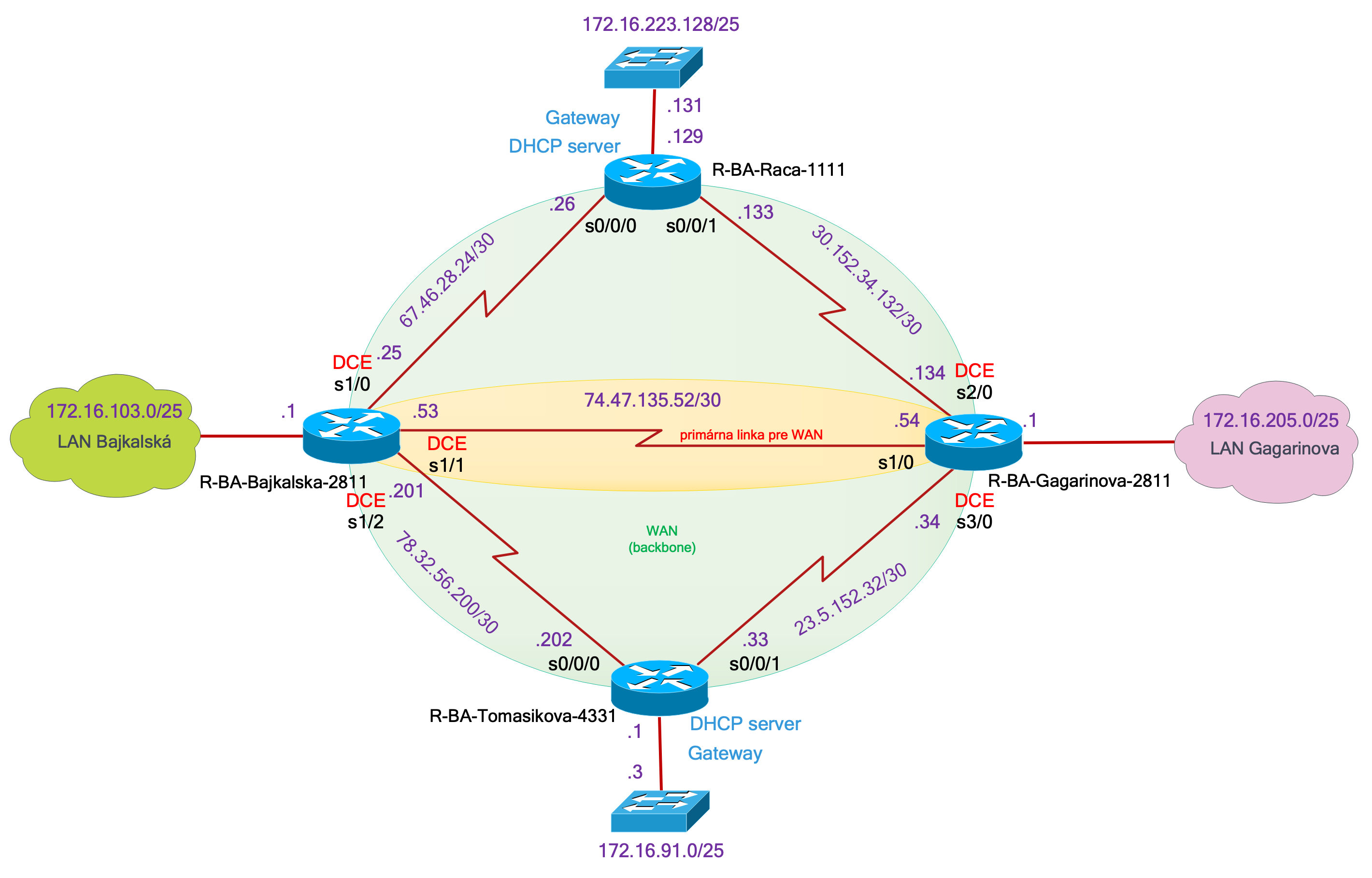

Vyzkoušejte kurz NA2 – Přepínání v sítích, VLAN a konfigurace přepínačů Cisco, kde se naučíte prakticky konfigurovat Port Security, sticky MAC, DHCP Snooping, VLAN i STP. Vše na reálných Cisco přepínačích a s podporou zkušeného školitele.

Viac informacií preberáme na kurze:

Kurz NA2 - Přepínání v sítích, VLAN a konfigurace přepínačů Cisco