Analýza připojení TCP a detekce výpadků pomocí aplikace Wireshark

TCP je páteří spolehlivé komunikace v moderních sítích. Každý výpadek, každá retransmise nebo selhání „handshake“ mechanismu může mít přímý dopad na rychlost a dostupnost služeb. Wireshark, jako profesionální nástroj pro zachytávání a analýzu paketů, umožňuje detailně sledovat vznik, průběh a ukončení TCP spojení. V tomto článku se naučíte:

- jak rozpoznat třífázové navázání spojení (3-way handshake),

- jak detekovat problémy jako retransmise, timeouty a RST pakety,

- jak z analýzy odvodit možné výpadky a optimalizovat dostupnost sítě.

1. Základy TCP spojení – třífázový handshake

Každé TCP spojení začíná známým mechanismem 3-way handshake. Ve Wiresharku jej lze sledovat podle následující sekvence paketů:

- SYN – klient inicializuje spojení.

- SYN-ACK – server odpovídá souhlasem.

- ACK – klient potvrzuje a spojení je navázáno.

Ve filtru Wiresharku můžete tyto pakety vyhledat pomocí:

tcp.flags.syn == 1 and tcp.flags.ack == 0Případná zpoždění nebo chybějící odpovědi jsou prvním varovným signálem problémů v síti nebo na serveru.

2. Jak rozpoznat výpadky spojení (downtime)?

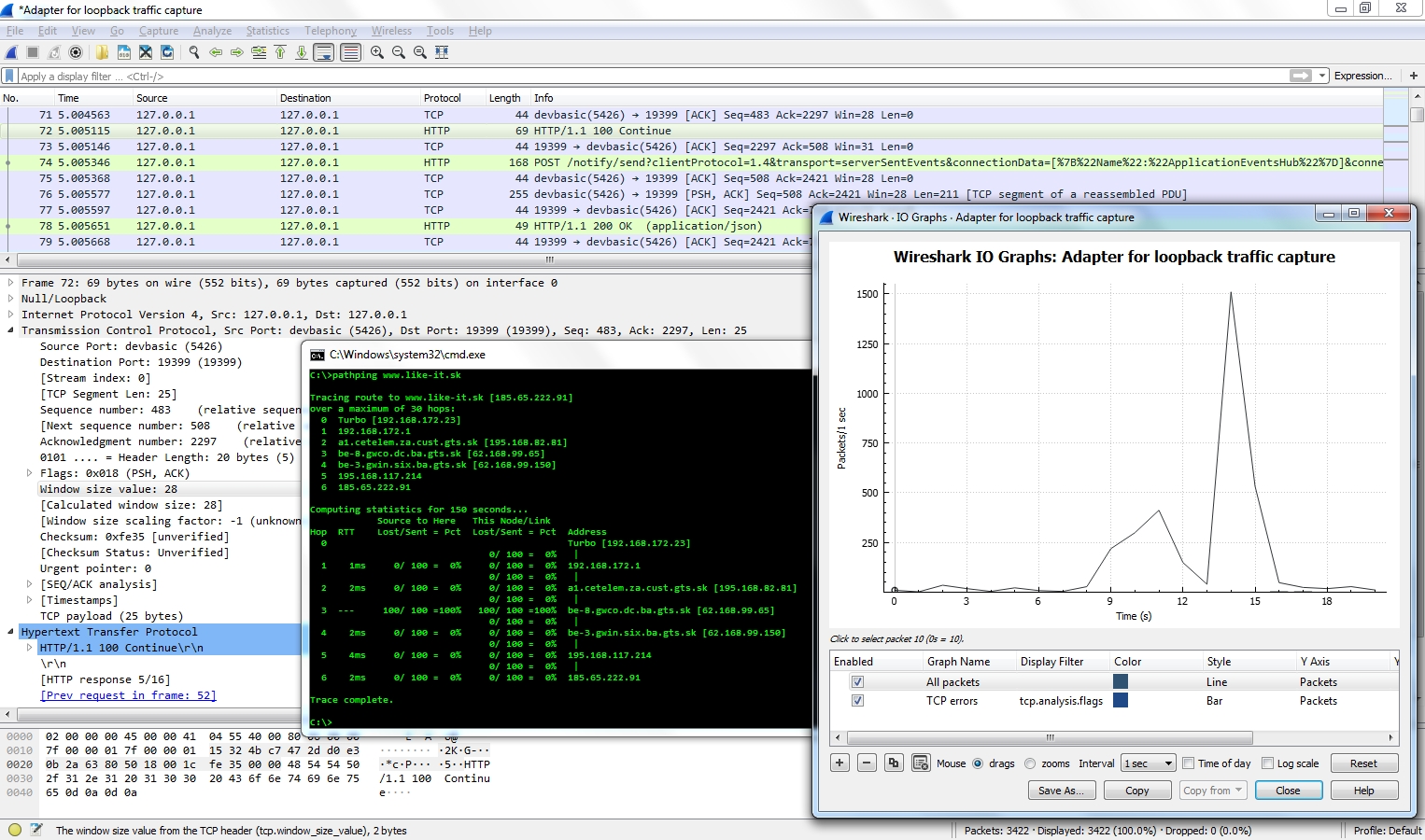

Wireshark umožňuje detekovat výpadky pomocí následujících znaků:

- TCP Retransmission – opětovné odeslání paketu kvůli nedoručenému potvrzení.

- TCP Dup ACK – opakované ACK se stejným číslem sekvence – indikace, že příjemce očekává další paket, který nedorazil.

- TCP Window Full – odesílatel nemůže pokračovat, protože příjemce nestíhá přijímat.

- RST (Reset) – náhlé ukončení spojení – může signalizovat pád aplikace nebo síťové omezení (např. firewall).

Filtr pro retransmise:

tcp.analysis.retransmission3. Vizuální ověření časových mezer

Využijte funkci Time Sequence Graph (Stevens) z nabídky Statistics > TCP Stream Graphs pro vizuální zobrazení toku dat mezi dvěma hosty. Výpadky se projeví jako vodorovné úseky nebo poklesy v číslech sekvencí.

4. Příklady typických scénářů

Scénář A – Neúspěšný handshake

- Vidíte pouze SYN, ale žádná odpověď = server nedostupný, firewall zablokoval nebo timeout.

Scénář B – Retransmise během stahování dat

- Wireshark označí pakety jako retransmitted – nejčastější příčinou je slabý signál, přetížený buffer nebo ztráta paketu.

Scénář C – Reset ze strany serveru

- Paket s TCP flagem RST znamená, že server spojení ukončil – může jít o bezpečnostní opatření, chybnou aplikaci nebo neočekávaný restart.

5. Tipy pro efektivní práci s Wiresharkem

- Používejte

tcp.stream eq Npro analýzu jednoho spojení. - Exportujte záznam jako .pcap a analyzujte mimo produkční prostředí.

- Pracujte s Coloring Rules pro lepší rozlišení retransmisí, dup ACK a timeoutů.

6. Závěr

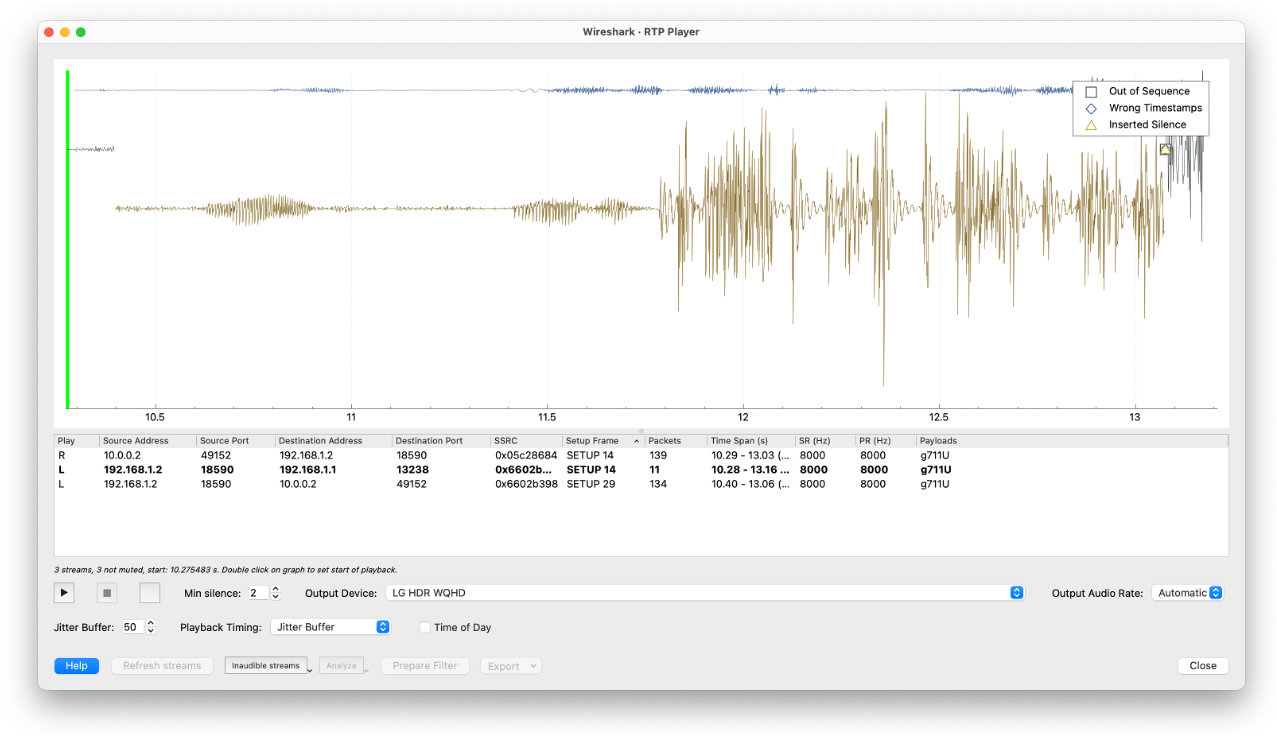

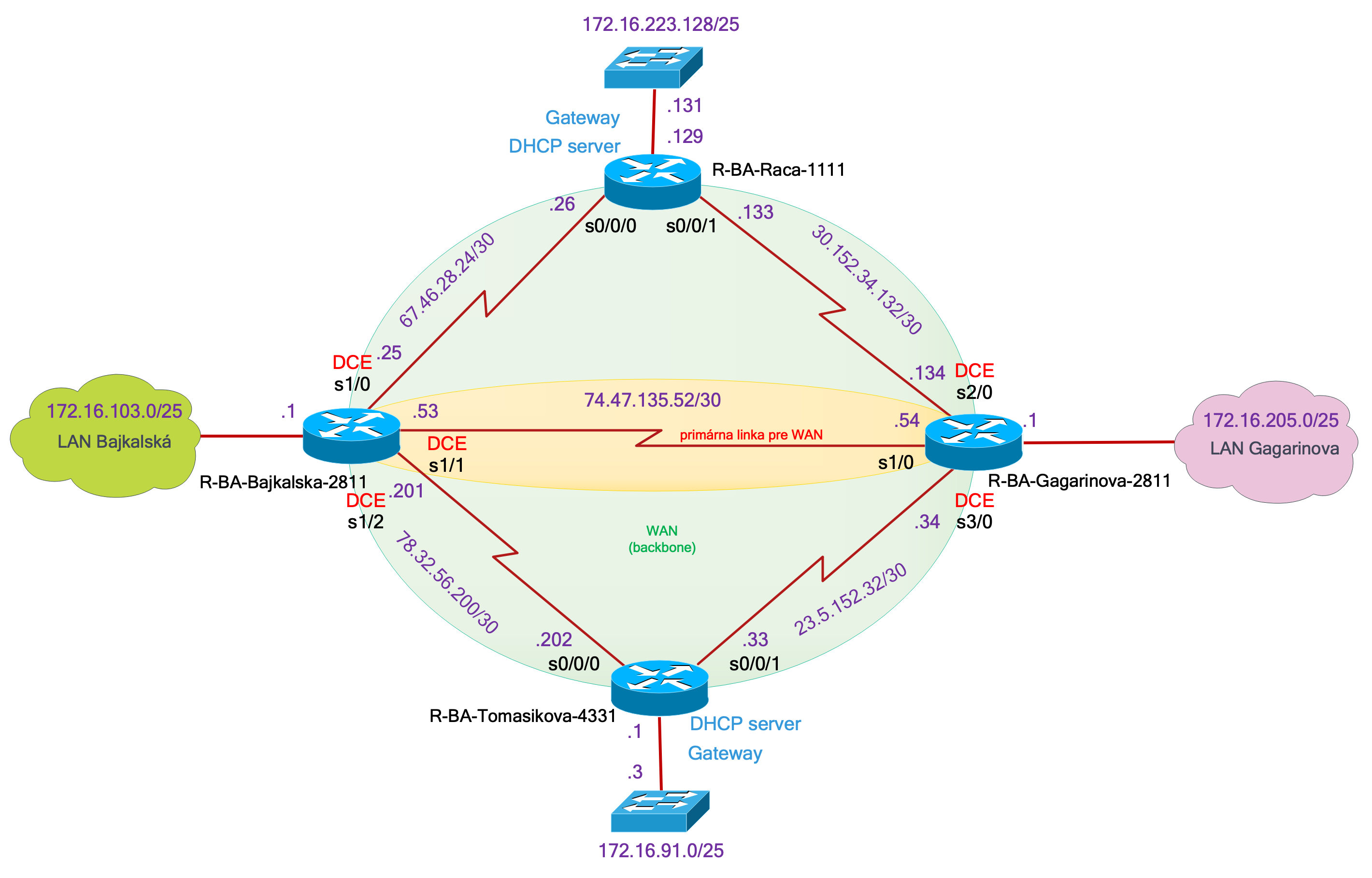

Wireshark je neocenitelný nástroj pro každého správce sítě. Schopnost správně číst TCP tok, rozpoznat zpoždění, výpadky a selhání spojení může rozhodovat o dostupnosti celé sítě. Tento typ analýzy si přesně procvičíte v kurzu Analýza TCP/IP sítí pomocí Wiresharku (Baby Hacking). Kurz vás provede filtry, port mirroringem, scénáři SIP komunikace i prací se zachycenými VoIP daty.

Viac informacií preberáme na kurze:

Kurz NAW - Analýza TCP/IP sítí pomocí Wiresharku (Baby Hacking)