SELinux: Security context

Bezpečnostný kontext

Security context je asi najdôležitejšia vlastnosť, o ktorej sa SELinux točí. Spomeňte si na LIDS a GR Security. Keď sme tam identifikovali subjekty a objekty, tak sme ich identifikovali ich cestou k nim. Teda pokiaľ to boli súbory. Napr. /usr/bin/mc. Toto SELinux nepoužíva, čo je ale dobre. Je to jedna z jeho kvalitných vlastností. Miesto toho Linux zavádza niečo, čomu hovorí bezpečnostný kontext.

Bezpečnostný kontext si predstavte ako sadu piatich vlastností, ktoré sú niekde uložené. Keď potrebujete povedať, že chcete objekt ten a ten, tak sa v SELinuxu neidentifikuje jeho cestou, ale jeho kontextom. Otázka znie, kde je ten kontext uložený? Je to priamo v inóde súboru – v internej datovej štruktúre súboru. Teda tak, ako má každý súbor napr. vlastníka, tak tak má úloženú informáciu, aký má bezpečnostný kontext.

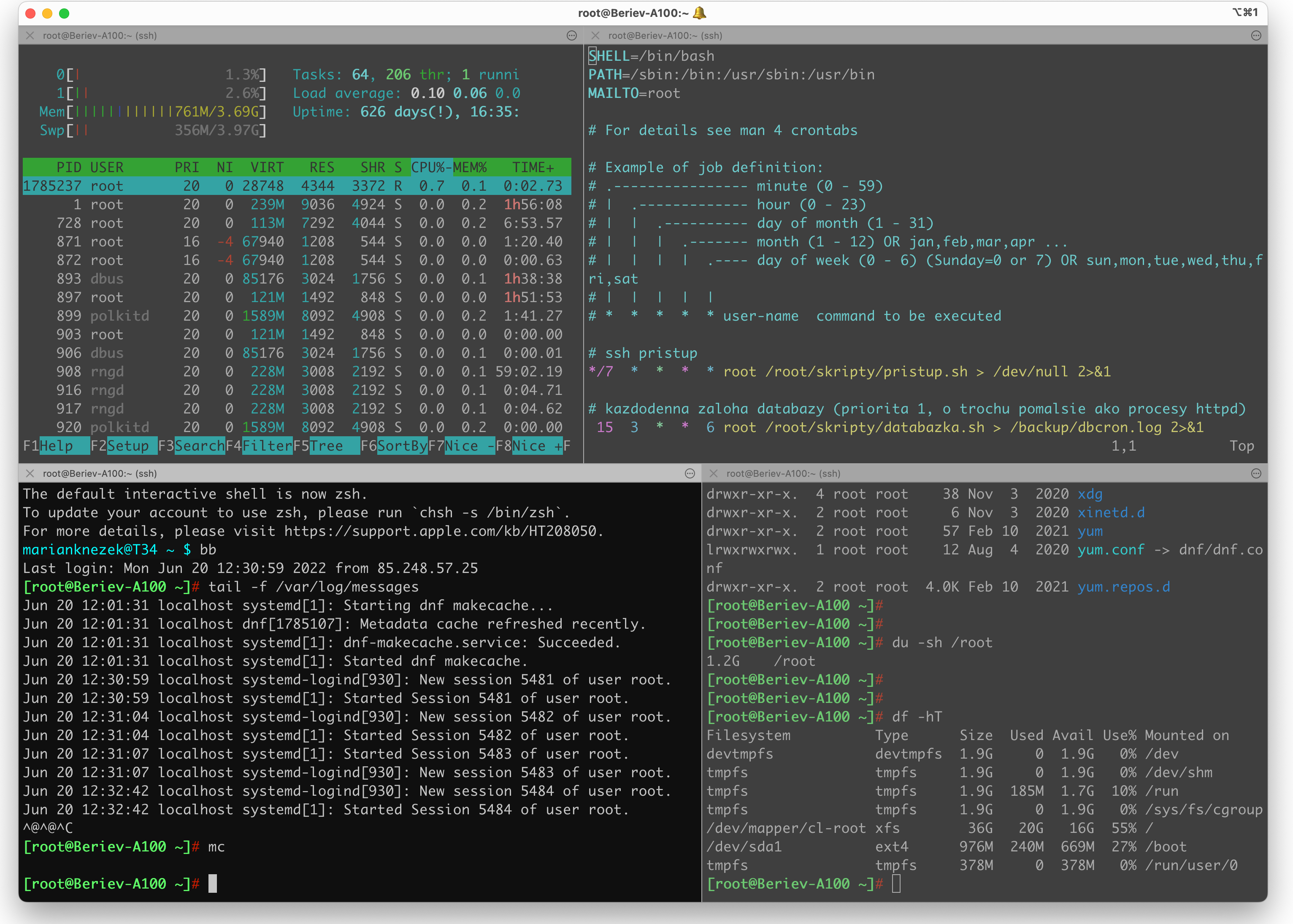

Z toho ale vyplýva, že SELinux nemôžete uložiť na všetkých súborových systémoch, ktoré vás napadnú, pretože musia vedieť uložiť rozšírené atribúty inódu. Musíte používať súborový systé, ktorý to vie uložiť, napr. ext2, ext3, ext4, xfs. Ale napr. RiserFS tieto veci štandardne nevie urobiť.

Čo má bezpečnostný kontext?

Bezpečnostný kontext majú všetci, ktorí sa účastina bezpečnostnej politiky, napr:

- Súbory

- Procesy

- Používatelia

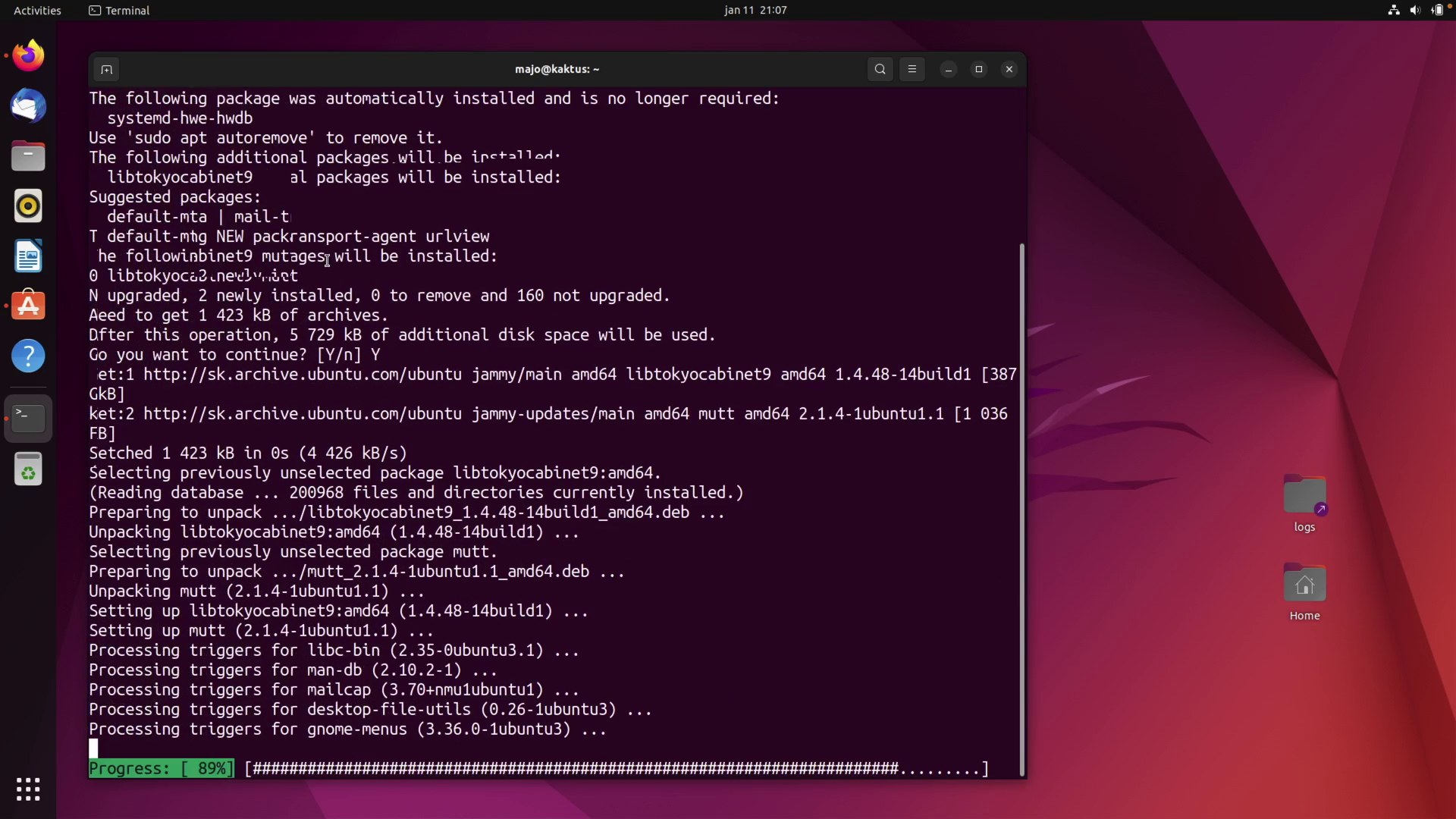

Labeling partícií

V prípade, že SELinux integrujete do existujúcich systémov, postupujeme takto. Keď SELinux prvýkrát naštartujete, je treba urobiť tzv. labeling, kde sa podľa nejakých pravidiel automaticky prideľuje bezpečnostný kontext každému inódu na súborovom systéme, ktorý bol vytvorený pred inštaláciou SELinuxu. Keď už SELinux bude fungovať, tak bude bezpečnostný kontext prideľovaný podľa pravidiel, ktoré nastavíte.

Viac informacií preberáme na kurze:

Kurz ADMIN - Administrácia operačného systému Linux

Súvisiace články:

- Najčastejšie heslá k účtom - tieto heslá rozhodne nepoužívajte!

- Skriptovanie v UNIX shelli: BASH, KSH či TCSH?

- Skriptovanie v UNIX shelli: paralelné procesy

- Administrácia OS Linux: robiť kurzy je zábava!

- Ako vytvoriť shellový skript v Linuxe pre CRON?

- Príklady otázok zo skúšky LPIC-1: Linux Professional Institute Certification? Trúfate si?

- Základy práce s príkazovým riadkom v Linuxe a Unixe